利用Exchange实现垃圾邮件过滤(二)

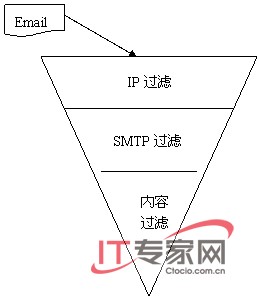

在上面文章中,我简单介绍了Exchange邮件服务器垃圾邮件过滤容器的第一种过滤功能,基于IP地址的过滤。今天我讲介绍的是SMTP过滤,即协议过滤的相关内容。

IP地址过滤,若比做飞机安检的话,就好像你做飞机时,安检人员只检查你身份证号码跟机票上的号码是否一致,而不会检查这张身份证是否是真的,或者身份证上的照片跟你本分是否一致。也就是说,若只启用IP地址过滤的话,则只要IP地址准确,就不能过滤垃圾邮件。而现在IP地址欺骗是一种很容易实现的技术。故,为了最大限度的阻挡垃圾邮件,那就有必要再去核对IP地址的真实性问题。这些任务的话,SMTP过滤,即协议过滤,可以帮助你实现。

协议过滤大致可以分为三块内容。

一、发件人过滤与收件人过滤。

发件人过滤与收件人过滤比较简单,而且,发展也比较成熟,这里在不做详细讲述了。

二、协议分析。

1、 利用SPF策略。

SPF是发送方策略框架的缩写,其是一个邮件防伪的标准,希望通过此来防止伪造邮件地址。

我们假设现在有两个邮件服务器A与B。A是网络上的一个邮件服务器,B是我们公司的邮件服务器。在A服务器上有个SPF纪录,他记录的是自己这个服务器可以发送邮件的合法地址,假设其有甲、乙、丙、丁、戊五个地址。这个邮件服务器发送邮件给我们公司,我们公司服务器收到邮件时,就会像A服务器询问,要求其SPF记录。A服务器会把他们的SPF记录发给我们的服务器,我们的服务器就会把邮件地址跟他们发给我们的SPF记录进行核对,若该地址是合法的,就会顺利放过。若不合法的话,就会拒绝,或者做一标志,降低其可信性。

SPF 使用电子邮件头部信息中的 return-path (或 MAIL FROM) 字段,因为所有的 MTA 都可以处理包含这些字段的邮件。不过微软也提出了一种叫做 PRA (Purported Responsible Address)的方法。PRA 对应于 MUA (比如 thunderbird) 使用的终端用户的地址。这样,当我们把 SPF 和 PRA 结合起来的时候,就可以得到所谓的“Sender ID”了。Sender ID 允许电子邮件的接收者通过检查 MAIL FROM 和 PRA 来验证邮件的合法性。所以,有的地方把SPF策略就叫做Sender ID 信任。

2、 组织目标垃圾邮件的攻击。

字典攻击,是现在网络上常见的攻击方法。这个技术刚出现的时候,主要用来攻击网络或者破解密码。但是,现在也被一些发送垃圾邮件的人来使用。

如发送垃圾邮件的人,可以先用文本文档编辑成千上万的邮件地址,但是,发送者不知道这些邮件地址哪些是有效的地址,哪些是无效的。怎么办呢?他就会利用工具,往这些邮件地址都发送邮件。若成功发送到对方邮箱的话,则在这个工具上就会显示“发送OK”的提示。这些“发送OK”的邮件地址就是有效的。他们以后就会往这些邮件地址发送垃圾邮件。这就是最常见的字典攻击。

而现在邮件服务器提供了一个功能,它可以在收到对方发送的邮件是,延缓响应时间,如延缓个十秒。不要小看这短短的十秒,只要这十秒,就可以大大的降低字典攻击的效率。一般来说,这短短的十秒,电子字典攻击工具也是等不起的。

邮件过了第二道关卡协议过滤后,就进入到内容过滤容器。这个内容过滤会进一步对邮件进行分析,进一步识别垃圾邮件。

在内容过滤中,我们主要用的是机器学习这个工具。

机器学习是微软开发的一个工具,其主要还是基于HOTMAIL的,从这个服务器的反馈中学习相关的信息。HOTMAIL每天会收到成千上万的邮件,机器学习功能就会分析这些邮件,基于这些邮件的特征,生成垃圾邮件置信度这么一个值。说到通俗一点,其就是对邮件的可信性进行分类,如分成一到九级。然后,再设置一定的规则,进行过滤,值越低,可信度就越高。如可以设置规则,当可信度级别高于八级的时候,就把那些邮件自动删除掉;若可信度级别在五到八级的时候,就暂时先放一放,由邮件管理员进行手工的确认,若是垃圾邮件,就删除,若不是,就放行。

而且,这个置信度规则,还可以根据某个特定的用户进行设置。如一般可能会把邮件管理员的置信度设置的低一点,把其他用户的置信度设置的高一点。不过,这里我还是建议,刚开始利用这个功能的话,最好还是利用其默认的模版。

在服务器中,微软提供了一些默认的模版设置,这些可以说是微软这么多专家平时工作的积累,非常具有参考价值。我们在配置服务器的时候,可以先按这个默认模版来设置。过了一段时间后,我们在根据实际利用的结果,来进行一些调整。

一般在客户端我们是看不到SCL(垃圾邮件置信度)的,不过现在已经有人开发了一些插件,利用这些插件我们可以在客户端邮件上看到邮件的置信度。大家若有兴趣的话,可以去弄一个玩玩。

内容过滤这道关卡过去之后,邮件就可以发到客户端了。不过,在客户端上,用户可以自己设置一些垃圾邮件的规则。如我们看到某个邮件地址老是向我们发邮件,可能是某个网站的广告。我们有时候在网站注册的时候,需要输入邮件地址。但是,邮件地址一输入后,他们每天都会发广告邮件给我们。这些邮件一般通过以上的三重过滤很难过滤掉,这需要用户在客户端上进行过滤。其实,这也很简单,直接把该邮件地址设为黑名单即可。不过,我们有时候也经常会发现,可能人家回复我们的邮件,都到垃圾邮件箱里了。这是我们客户端防垃圾邮件级别太高了,可以进行一些调整。

不过,为了更好的管理垃圾邮件,我们当然还需要一些比较有用的报表,通过这些报表,我们可以有效的监控监控垃圾邮件的活动。在Exchange服务器中,就提供了一些比较有用的数据。

如服务器提供了“阻止列表命中率”这张报表。通过这张报表,我们可以看到,我们设置为垃圾邮件的地址,在某个时段发了多少垃圾邮件。这对于我们评估防止邮件功能的效果非常有用。而且,我们还可以根据这张报表来判断,这些地址是否真的是垃圾邮件的地址。

如前面我们说到过,利用SCL垃圾邮件置信度,可以管理垃圾邮件,根据置信度的设置,可以自动拒绝垃圾邮件或者有管理员手工删除垃圾邮件。系统也提供了报表,通过报表,查询出发送到隔离区的,被删除或者被拒绝的消息数。

通过服务器的报表,我们可以统计哪个IP地址或者域名发送的垃圾邮件最多,如此,我们可以把它永远的拉入黑名单;我们也可以知道最大的垃圾邮件发送域、最多的目标收件人、每个SCL级别的消息数、所有的过滤日志等等,这些信息对于我们监控垃圾邮件非常的有用。

在不久之前推出的2007版本服务器上,增加了很多功能。如管理隔离区、开放代理阻止、企业垃圾邮件数据更新服务、IP安全列表等等,大大增强了Exchange邮件服务器的抗垃圾邮件能力,可以帮助我们用户提高垃圾邮件的抵制能力。

| 自由广告区 |

| 分类导航 |

| 邮件新闻资讯: IT业界 | 邮件服务器 | 邮件趣闻 | 移动电邮 电子邮箱 | 反垃圾邮件|邮件客户端|网络安全 行业数据 | 邮件人物 | 网站公告 | 行业法规 网络技术: 邮件原理 | 网络协议 | 网络管理 | 传输介质 线路接入 | 路由接口 | 邮件存储 | 华为3Com CISCO技术 | 网络与服务器硬件 操作系统: Windows 9X | Linux&Uinx | Windows NT Windows Vista | FreeBSD | 其它操作系统 邮件服务器: 程序与开发 | Exchange | Qmail | Postfix Sendmail | MDaemon | Domino | Foxmail KerioMail | JavaMail | Winwebmail |James Merak&VisNetic | CMailServer | WinMail 金笛邮件系统 | 其它 | 反垃圾邮件: 综述| 客户端反垃圾邮件|服务器端反垃圾邮件 邮件客户端软件: Outlook | Foxmail | DreamMail| KooMail The bat | 雷鸟 | Eudora |Becky! |Pegasus IncrediMail |其它 电子邮箱: 个人邮箱 | 企业邮箱 |Gmail 移动电子邮件:服务器 | 客户端 | 技术前沿 邮件网络安全: 软件漏洞 | 安全知识 | 病毒公告 |防火墙 攻防技术 | 病毒查杀| ISA | 数字签名 邮件营销: Email营销 | 网络营销 | 营销技巧 |营销案例 邮件人才:招聘 | 职场 | 培训 | 指南 | 职场 解决方案: 邮件系统|反垃圾邮件 |安全 |移动电邮 |招标 产品评测: 邮件系统 |反垃圾邮件 |邮箱 |安全 |客户端 |