内外网物理隔离下的集群邮件系统路由方案

在内外网隔离的环境下实现内外部邮件服务器的互通互发方案有多种,如两台服务器之间通过UUCP点对点通讯、通过服务器串口PPP通讯、通过双网卡堡垒主机软开关方式等。其最根本的要求在于系统运行安全、可靠、实用性强,另外还要自动化程度高,减少人工干预。

考察现有的网络环境,通过堡垒主机+内外部邮件缓存服务器构成邮件系统隔离区,不失为一种好办法。堡垒主机通过两块网卡分别与内网、外网相连,关闭堡垒主机操作系统内核(Linux Kernel)的IP转发功能(IP Forwarding),使内外网通讯从网络层彻底断开。内外网邮件数据由应用程序通过堡垒主机的文件系统实现交换。同时,通过定时器,定时开关内部网卡(eth1)和外部网卡(eth0)构成网络软开关,从应用层保障内网的绝对安全。另外,通过内外部邮件缓存服务器构成邮件缓冲区,保证数据的万无一失。

堡垒主机模式不需要改动现有的网络配置,只需要在现有的一台IBM xServer232主机上装上双网卡即可实现硬件配置,邮件数据交换速度快(依赖于网络数据传输速度),基本上可以满足目前和未来3-5年内的使用要求。

1、概述

在内外网隔离的环境下实现内外部邮件服务器的互通互发方案有多种,如两台服务器之间通过UUCP点对点通讯、通过服务器串口PPP通讯、通过双网卡堡垒主机软开关方式等。其最根本的要求在于系统运行安全、可靠、实用性强,另外还要自动化程度高,减少人工干预。

考察现有的网络环境,通过堡垒主机+内外部邮件缓存服务器构成邮件系统隔离区,不失为一种好办法。堡垒主机通过两块网卡分别与内网、外网相连,关闭堡垒主机操作系统内核(Linux Kernel)的IP转发功能(IP Forwarding),使内外网通讯从网络层彻底断开。内外网邮件数据由应用程序通过堡垒主机的文件系统实现交换。同时,通过定时器,定时开关内部网卡(eth1)和外部网卡(eth0)构成网络软开关,从应用层保障内网的绝对安全。另外,通过内外部邮件缓存服务器构成邮件缓冲区,保证数据的万无一失。

堡垒主机模式不需要改动现有的网络配置,只需要在现有的一台IBM xServer232主机上装上双网卡即可实现硬件配置,邮件数据交换速度快(依赖于网络数据传输速度),基本上可以满足目前和未来3-5年内的使用要求。

2、网络架构

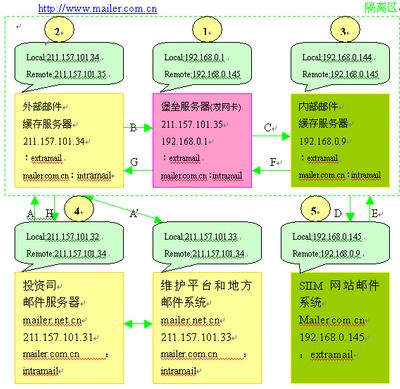

基本架构如下图:(基本系统环境为:Redhat7.3+qmail)

|

由3台服务器构成的邮件隔离区DMZ

3、详细设计说明

3.1 网络配置

由三台PCServer构成隔离区,包括一台堡垒主机和2台邮件缓存服务器,假定ip地址配置如下:

堡垒主机:

连接外部网网卡:eth0 : 211.157.101.35

连接内部网网卡:eth1 : 192.168.0.1

外部缓存服务器:211.157.101.34

内部缓存服务器:192.168.0.9

外部邮件服务器(两台):211.157.101.31 和 211.157.101.33

内部邮件服务器:(1台):192.168.0.145

3.2 各服务器功能

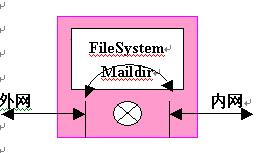

(1)堡垒主机:通过两块网卡分别联结两个网络,通过文件系统实现数据交换。

|

堡垒主机示意图

(2)邮件缓存服务器:内外部邮件暂存后再定时转发

(3)外部邮件服务器:接收外部邮件,转发内部邮件

(4)内部邮件服务器:接收内部邮件,转发外部邮件

3.3 邮件路由路径

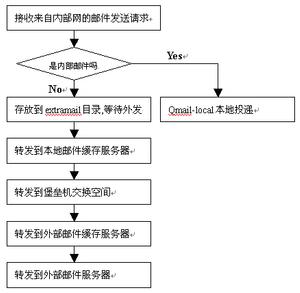

3.3.1 内部邮件服务器发送邮件流程

|

内部邮件服务器发送邮件流程

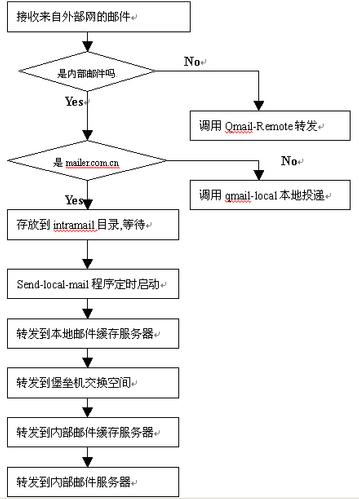

3.3.2 外部邮件服务器转发外部邮件流程

|

外部邮件服务器处理流程

4、实现方式

4.1 邮件存储转发模式(接收邮件)

将所有属于mailer.com.cn 域的邮件转发到特定目录,定时调用转发程序转发到下一服务器。

转发程序:Send-local-mail(由春笛公司提供,基于C,支持smtp、qmtp协议)

4.2 邮件路由模式(外发邮件)

将所有不属于mailer.com.cn 域的邮件转发到下一服务器(指定路由路径)。

转发程序:Send-remote-mail(由春笛公司提供,基于C,支持smtp、qmtp协议)

4.3 各服务器系统配置文件

192.168.0.1:

# cat /var/qmail/control/virtualdomains

chundi.com.cn:intramail

# cat /etc/crontab

1-59 * * * * root /root/send-local-mail

0 * * * * root /root/connect-internet

30 * * * * root /root/connect-intranet

堡垒机软开关:

connect-internet: ifconfig eth0 down; ifconfig eth1 up

connect-intranet: ifconfig eth0 up; ifconfig eth1 down

# /etc/tcp.smtp

127.0.0.1:allow,RELAYCLIENT=\\\"\\\"

192.168.0.:allow,RELAYCLIENT=\\\"\\\"

192.168.0.145:

#cat /var/qmail/control/virtualdomains

:extramail

:chundi.com.cn:chundi.com.cn

# cat /etc/crontab

0-59 * * * * root /root/send-remote-mail

/home/extramail

.qmail-default

./Maildir/

Maildir/

192.168.0.9:

#cat /var/qmail/control/virtualdomains

:extramail

chundi.com.cn:intramail

#/etc/crontab

0-59 * * * * root /root/send-remote-mail

0-59 * * * * root /root/send-local-mail

4.4 邮件路由路径

接收邮件: A(A\\\\\') -〉B-〉C-〉D

外发邮件:E-〉F-〉G-〉H

5、方案特点

5.1 安全、可靠

网卡软开关硬件隔离;网络层隔离;应用层安全验证

5.2 邮件交换效率高

基于Ethernet 的通讯,10M-100M/s

5.3 分布式架构,扩展性强

邮件路由表可以随时修改,可以随时增删隔离区缓冲服务器。

5.4 完全自动运行,无需人工干预,减少人为失误。

系统定时器定时触发邮件路由转发程序,无需人工干预。

5.5 数据同步周期、频率可根据需要和邮件数据量大小随时更改。

提供了更为方便、灵活的选择。

5.6 与邮件系统监控程序配合使用,可以在线监控邮件数据流量,随时掌握系统运行状况。

5.7 预留邮件过滤程序、病毒扫描程序调用接口,可以实现系统级的垃圾邮件过滤和病毒扫描 。

6、注意事项

* 以上IP地址为假定IP, 具体实施时需要根据SIIM的实际网络环境指定IP。

* 最小邮件数据交换时间间隔 >= 1个交换周期内邮件数据量传输所需时间。

7、结论

基于堡垒主机的邮件隔离系统在保障内网绝对安全的前提下,实现内外网邮件系统的可靠交换,不失为一种方便易行的办法。许多安全方案都是基于堡垒主机的,这方面有许多成功案例,实施起来没有任何技术风险。

| 自由广告区 |

| 分类导航 |

| 邮件新闻资讯: IT业界 | 邮件服务器 | 邮件趣闻 | 移动电邮 电子邮箱 | 反垃圾邮件|邮件客户端|网络安全 行业数据 | 邮件人物 | 网站公告 | 行业法规 网络技术: 邮件原理 | 网络协议 | 网络管理 | 传输介质 线路接入 | 路由接口 | 邮件存储 | 华为3Com CISCO技术 | 网络与服务器硬件 操作系统: Windows 9X | Linux&Uinx | Windows NT Windows Vista | FreeBSD | 其它操作系统 邮件服务器: 程序与开发 | Exchange | Qmail | Postfix Sendmail | MDaemon | Domino | Foxmail KerioMail | JavaMail | Winwebmail |James Merak&VisNetic | CMailServer | WinMail 金笛邮件系统 | 其它 | 反垃圾邮件: 综述| 客户端反垃圾邮件|服务器端反垃圾邮件 邮件客户端软件: Outlook | Foxmail | DreamMail| KooMail The bat | 雷鸟 | Eudora |Becky! |Pegasus IncrediMail |其它 电子邮箱: 个人邮箱 | 企业邮箱 |Gmail 移动电子邮件:服务器 | 客户端 | 技术前沿 邮件网络安全: 软件漏洞 | 安全知识 | 病毒公告 |防火墙 攻防技术 | 病毒查杀| ISA | 数字签名 邮件营销: Email营销 | 网络营销 | 营销技巧 |营销案例 邮件人才:招聘 | 职场 | 培训 | 指南 | 职场 解决方案: 邮件系统|反垃圾邮件 |安全 |移动电邮 |招标 产品评测: 邮件系统 |反垃圾邮件 |邮箱 |安全 |客户端 |